新しいセキュリティ上の欠陥が発生したのは少し偶然です。」フォリーナ」Word 内で が発見されました。特にこのウイルスはどのセキュリティ ソフトウェアでもほとんど検出できないため、Microsoft が迅速に行動しなければ、その影響は壊滅的なものになる可能性があります。

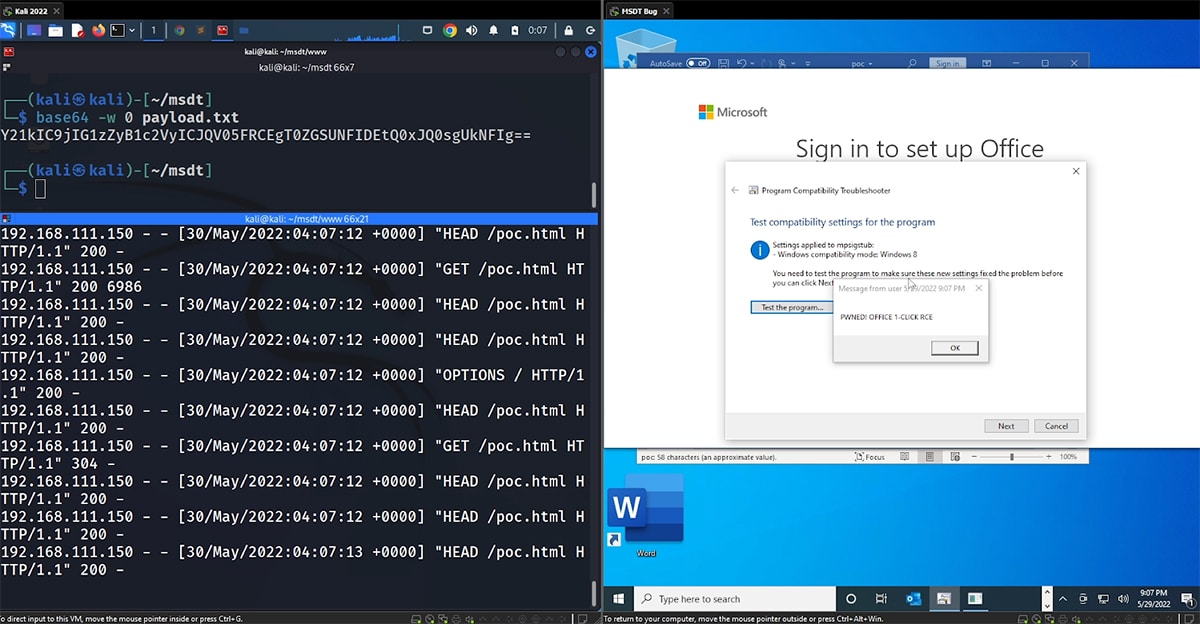

Word の新たな欠陥が更新されました。オフィス アプリケーションを使用して簡単なドキュメントを開くと、PowerShell コマンドを実行できるようになります。Microsoft サポート診断ツール (MSDT)。洗礼を受けるフォリーナ、この欠陥は Microsoft Office アプリケーションを直接攻撃しますが、マシン上で特別な管理者権限は必要ありません。最悪の場合は、マクロを起動する必要がなく、Windows Defender などのウイルス対策ソフトによって検出できないことです。

この欠陥は2022年4月に発見され、Microsoftに報告されたとされている。しかし、レドモンドの巨人はそれを拒否しただろうこれはセキュリティ上の問題ではなく、開発者は悪用を繰り返すことができなかったと主張している。しかし、この脆弱性はさまざまなセキュリティ専門家によって分析され、内部で悪用することに成功しました。複数のバージョンの Office。したがって、Office 2013、2016、Office Pro Plus、および 2021 のエディションが影響を受けます。

こちらもお読みください:Windows – 重大な欠陥により Office アプリケーションが重大な危険にさらされる

この Word の欠陥により、ウイルス対策プログラムの目下で悪意のあるコードが起動される可能性があります。

数日前、別の欠陥 (CVE-2021-40444) を悪用した VirusTotal でファイルを検索中に問題のマルウェアを発見したのは、nao_sec というニックネームのセキュリティ研究者でした。こうして彼は出会ったのです悪意のある Word 文書、Word からの外部リンクを使用して HTML コードを読み込み、Microsoft サポート診断ツール (MSDT) を使用して PowerShell コードを起動します。別のセキュリティ研究者である Kevin Beaumont 氏は、Word でマクロの実行が無効になっている場合でも、一連のコマンドは何があっても MSDT を起動するとブログで説明しています。

研究者らによると、攻撃者はこの欠陥を悪用して、被害者のコンピュータからパスワード ハッシュを含むデータを回復できる可能性があるとのことです。 Word は悪意のあるコードを実行しようとしているとユーザーに警告しますが、この問題は簡単に回避できます。ファイル拡張子を .RTF に変更する。それ以降、エクスプローラーのプレビュー機能を有効にしていれば、ユーザーが Microsoft オフィス アプリケーションを使用してファイルを開かなくても、悪意のあるコードを実行することが可能になります。

このような欠陥を検出することはさらに困難です悪意のあるコードがリモートでロードされるということです。 Word 文書自体にはマルウェアが含まれていないため、脅威として分類できません。 Huntress の研究者は、「すべての Office アプリが子プロセスを作成できないようにする」機能を有効にすることを推奨しています。マイクロソフトのウェブサイト。別の研究者は、Microsoft Office がこのツールを単独で実行しないように、MS-MSDT のファイルの関連付けを削除するだけでも十分であると説明しています。

ソース :鳴るコンピューター