Google 翻訳を使用した新しいタイプのフィッシング攻撃が、Akamai の研究者によって発見されました。ハッカーは翻訳サービスを使用して正規の Google ドメイン名に関連するリンクを生成し、被害者を偽の Google ログイン ページにリダイレクトします。この方法はコンピュータではそれほど慎重ではありませんが、スマートフォン ユーザーをより簡単に騙すことができます。

フィッシング攻撃はインターネットの誕生とほぼ同じくらい古くから存在しており、基本的にはインターネット ユーザーを偽のログイン ページにリダイレクトすることで構成されています。一般に、本物のログイン画面の外観を採用するなど、インターネット ユーザーに自信を与えるためにあらゆることが行われます。しかし、知識のあるユーザーは通常、この種の詐欺を阻止する方法を知っています。たとえば、有名なログイン画面へのリンク アドレスを注意深く観察します。しかし、リンクアドレスを隠すためにGoogle翻訳を利用した新種のフィッシング攻撃が発見されたAkamai 研究者による。

研究者は次のように述べています。「年末年始休暇が明けて間もなく、Windows パソコンから Google アカウントにアクセスしたことを知らせるメールがスマートフォンに届きました。そのようなログインを覚えていなかったので、メッセージを詳しく調べました。」そして続けて:「そこで私はラップトップに戻り、個人用の Gmail アカウントにログインしました。送信者のアドレスを観察すると、私の疑惑が確信になりました。このメールは完全に偽物でした。しかし、興味深いのは、スマートフォンで見ると、凝縮された形でより本物に見えることです。」

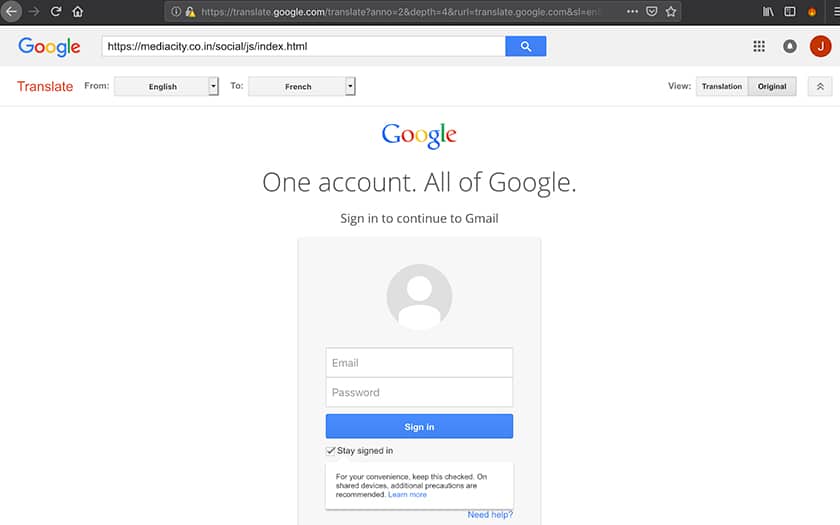

最初の疑わしい要素: 壮大な文で終わる送信者のアドレス@hotmail.comそしてから始まるフェイスブック_セキュリティ…メッセージ本文に Google が含まれています。ただし、2 番目の要素はさらに興味深いものです。メッセージ内のリンクは Google 翻訳を使用して非表示にされました。 Google 翻訳でサイトを翻訳すると、ユーザーは Google の公式ドメイン名のいずれかで始まる新しいリンクにリダイレクトされます。したがって、ユーザーがクリックすると、私のアクティビティを見る、彼は、Google 翻訳を介して一見公式のログインページにリダイレクトされていることに気づきました。 PCではページ上部に翻訳サービスバーが表示されます。しかし、モバイルではこれはより目立たなくなります。特にアドレスバーのアドレスは、Google が所有する正式なドメイン名で始まります。

こちらもお読みください:この Google テストにより、フィッシングを識別する能力が明らかになります

研究者によると、場合によっては、この技術によりサイバー犯罪者がフィッシングを防止する特定のウイルス対策スイートのフィルターを通過できるようになるという。被害者が自分の識別子を入力すると、その識別子が電子メールで攻撃者に送信されます。そこから、このページは同じ方法を使用して Facebook 認証情報を取得する 2 回目のフィッシング攻撃を本格的に開始します。すべて、モバイルのログイン ページをモデルにしたログイン ページです (したがって、デスクトップでは粗雑な偽物として表示されます)。もちろん、誰もがこの攻撃にだまされたわけではありませんが、少し観察すれば簡単に阻止できました。しかし、これは、特に将来のより巧妙な攻撃の可能性がある場合には、警戒した方がよい新しい手法を浮き彫りにしています。

![[ROMカスタム][AOSP][6.0.1_r3][リキッドダーク][非公式][BÊTA] Galaxy S2 (GT-I9100)](https://yumie.trade/statics/image/placeholder.png)