サイバーセキュリティ研究者のケビン・ボーモント氏は、何千ものAndroidスマートフォンが深刻なセキュリティ侵害に対して脆弱であると述べています。同氏によると、一部のメーカーは、ハッカーがスマートフォンを遠隔操作できるようにする開発者向けのオプションを誤って有効にしてしまったという。この欠陥のおかげで、サイバー犯罪者はユーザーの費用を負担して暗号通貨をマイニングできる危険なマルウェアを展開することに成功しました。あなたのスマートフォンは影響を受けていますか?

Android デバッグ ブリッジは、開発者がコンピュータを使用して Android スマートフォンにファイルやコマンドをインストール、交換できるようにする特定の操作モードです。このモードは、USB ケーブル経由またはポート 5555 への接続経由のワイヤレスの両方で機能します。通常、Android Debug Bridge は開発中のデバイス用に予約されています特定の機能をテストできるようにするため。このオプションを有効にしていない場合、すべての Android スマートフォンでデフォルトで無効になっています。

マルウェアは Android Debug Bridge を使用してスマートフォンで暗号通貨をマイニングします。

Doublepulsar ブログの Kevin Beaumont による記事によると、多くのメーカーが怠慢だったこのオプションを有効のままにしておきます。 Android Debug Bridge のおかげで、ハッカーは認証を必要とせずにスマートフォンにあらゆるものを簡単にインストールできます。専門家は、この欠陥はGoogleに依存していないことを強調している。しかし、同氏の報告書ではメーカー名は挙げられていない。

ハッカーはこの欠陥をすぐに悪用して展開しましたADB.Miner というマルウェア多くのスマートフォンで。携帯電話に侵入すると、マルウェアは SoC と端末のコンポーネントの能力を利用して暗号通貨をマイニングします。このプロセスにより、スマートフォンはすぐに過熱し、破滅の運命に陥ります。より多い5,000台のAndroidスマートフォンがADB.Minerに感染していると報告中国のセキュリティおよびウイルス対策会社である Qihoo 360 によると、24 時間以内に完了するとのことです。

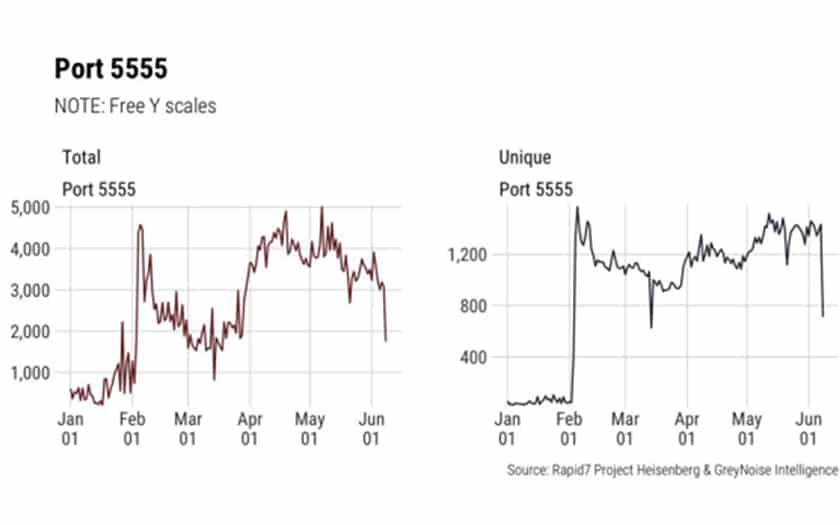

サイバーセキュリティとデータ分析を専門とする企業 Rapid7 と Greynoise によると、ハッカーは 2018 年 2 月以来、TCP ポート 5555 経由でスマートフォンへの侵入を試みてきました。記事の最後にあるスクリーンショットからわかるように、異常なトラフィック ピークが発生しました。発見された。したがって、ハッカーはこの欠陥を認識しており、数か月間それを悪用しようとしています。

確認するにはAndroid スマートフォンがこの欠陥の影響を受ける場合、次のことを行うだけです。

- に行くスマートフォンの設定

- で会うシステム

- それから電話について

- プレス詳細オプション

- 開発者向けオプションを有効にするビルド番号を 7 回続けてクリックする

- 戻ってシステムそれからアドバンストオプション

- 選ぶ開発者向けオプション

- 予定デバッグ

- チェックを外しますUSBデバッグなどワイヤレス ADB のデバッグ(これら 2 つのオプションは通常はチェックされていません)